Im Alltag begegnet dir die asymmetrische Verschlüsselung sehr oft – du weißt es vermutlich aber gar nicht. Es handelt sich dabei um eine der wichtigsten Erfindungen des Internets: Sie ist unter anderem entscheidend für das Versenden verschlüsselter E-Mails, die Nutzung von Messengern oder das Besuchen von Webseiten.

In diesem Artikel erkläre ich dir, was hinter dem asymmetrischen Verschlüsselungsverfahren steckt, wie es funktioniert, wofür es eingesetzt wird und welche Vorteile es hat.

Verschlüsselung einfach erklärt: Bedeutung & Nutzung im Alltag

Die Verschlüsselung ist für die Kommunikation über das Internet von entscheidender Bedeutung. Dabei wird eine normale Nachricht, die jeder lesen könnte, in etwas Unlesbares umgewandelt. Die einzelnen Buchstaben werden neu zusammengesetzt, sodass sie keinen Sinn mehr ergeben – deine Nachricht ist verschlüsselt und kann nicht mitgelesen werden.

Angenommen, du schreibst eine Nachricht an deinen besten Freund und nutzt dafür einen bekannten Messenger, wie Signal oder WhatsApp. Damit Fremde (zum Beispiel die Betreiber der Dienstes) sie nicht lesen können, wird deine Textnachricht vor dem Verschicken in einen Buchstaben- oder Zahlensalat verschlüsselt. Das gilt auch für Bilder, Videos und Dokumente, die du versendest.

Als das Internet noch recht neu war, wurde kaum etwas verschlüsselt. Deshalb war es sehr leicht, die Daten von Nutzern abzugreifen und ihre Online-Aktivitäten zu verfolgen. So konnten Passwörter von deinem Internetanbieter oder Behörden theoretisch einfach mitgelesen werden.

Das Internet an sich ist auch heute noch ein sehr unsicherer Raum, indem du viele private Informationen von dir preisgibst: Deshalb sind Verschlüsselungen für die Kommunikation essenziell.

Dabei gibt es allerdings nicht nur eine Art der Verschlüsselung. Im Folgenden erkläre ich dir zunächst die Grundlagen zur asymmetrischen Verschlüsselung vs. symmetrischer Verschlüsselung.

Symmetrische Verschlüsselung: Was hat sie mit Cäsar zu tun?

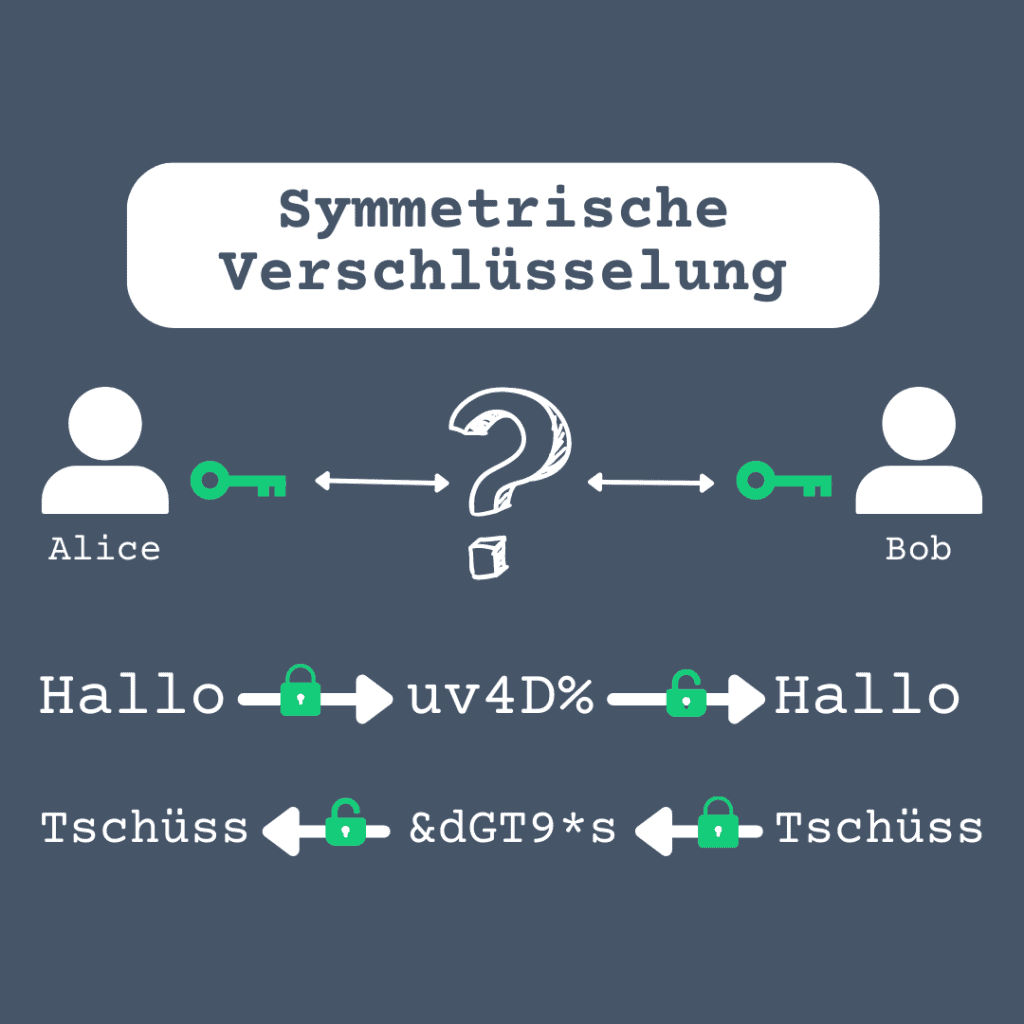

Schauen wir uns zunächst die symmetrische Verschlüsselung an, die es schon sehr lange gibt. Bei diesem Verfahren gibt es einen Schlüssel: Wenn zwei Personen einander Nachrichten schicken, dann benötigen sie beide diesen Schlüssel – dieser muss vorher ausgetauscht werden.

Ein Beispiel: Person A verschlüsselt die Nachricht mit dem Schlüssel und Person B entschlüsselt sie dann mit demselben Schlüssel. Dieses einfache Prinzip basiert auf der sogenannten Cäsar Verschlüsselung. Anhand ihr erkläre ich dir das Prinzip der symmetrischen Verschlüsselung.

Bei der Cäsar Verschlüsselung wird jeder Buchstabe um eine gewisse Zahl im Alphabet verschoben. Das sieht dann ungefähr so aus:

- Normale Nachricht: Hi, danke für deine Nachricht.

- Verschiebung um 1: Ij, ebolf güs efjof Obdisjdiu.

Es reicht eine Verschiebung um einen Buchstaben, damit die Nachricht unlesbar wird. Der Empfänger muss jedoch wissen, um wie viele Buchstaben die Nachricht verschoben wurde.

Die Cäsar-Methode hat jedoch zwei große Nachteile:

- Austausch: Der Schlüssel muss vor dem Versenden der Nachricht ausgetauscht werden. Dieser Austausch ist allerdings nicht so einfach, schließlich willst du ja nicht, dass eine dritte Person von deiner Kodierung erfährt. Die Frage ist also, wie soll das erfolgen? Über das Internet könnt ihr den Code natürlich nicht offen legen und unverschlüsselt austauschen.

- Einzigartiger Schlüssel: Du brauchst für jeden Kommunikationspartner einen neuen Schlüssel – würdest du sie mehrfach verwenden, könnten die Nachrichten ganz leicht dekodiert werden. Um deiner Mutter Nachrichten zu schicken, brauchst du also einen anderen Schlüssel als für deine Kommunikation mit deinem Arbeitgeber.

Zum Glück gibt es heutzutage Verschlüsselungsmethoden, die nicht nur sicherer, sondern auch komfortabler sind.

Asymmetrische Verschlüsselung: Das steckt hinter dem Verschlüsselungsverfahren

Mittlerweile setzen die meisten Dienste auf eine asymmetrische Verschlüsselung: Diese ist neuer und deutlich sicherer als das symmetrische Pendant. Keine Sorge, ich vereinfache die Erklärung, damit du auch ohne großes Vorwissen verstehst, was es mit dem asymmetrischen Verschlüsselungsverfahren auf sich hat.

Definition & Funktionsweise: Was ist die asymmetrische Verschlüsselung?

Bei einer asymmetrischen Verschlüsselung kommt das Public-Key Verfahren zum Einsatz. Dieses bildet die Grundlage für die asymmetrische Verschlüsselung. Einfach erklärt, kannst du dir die asymmetrische Verschlüsselung wie ein Zahlenschloss vorstellen.

Angenommen, du legst einen Brief in eine Box und möchtest diese sicher verschließen. Dafür bringst du das Schloss an und klickst es zu: Du selbst brauchst keinen Schlüssel oder den Code für das Schloss. Dieser wird nur benötigt, um die Box als Empfänger zu öffnen.

Das Verfahren der asymmetrischen Verschlüsselung ermöglicht es also jedem, eine Nachricht zu verschlüsseln – für das Entschlüsseln braucht es jedoch einen Schlüssel.

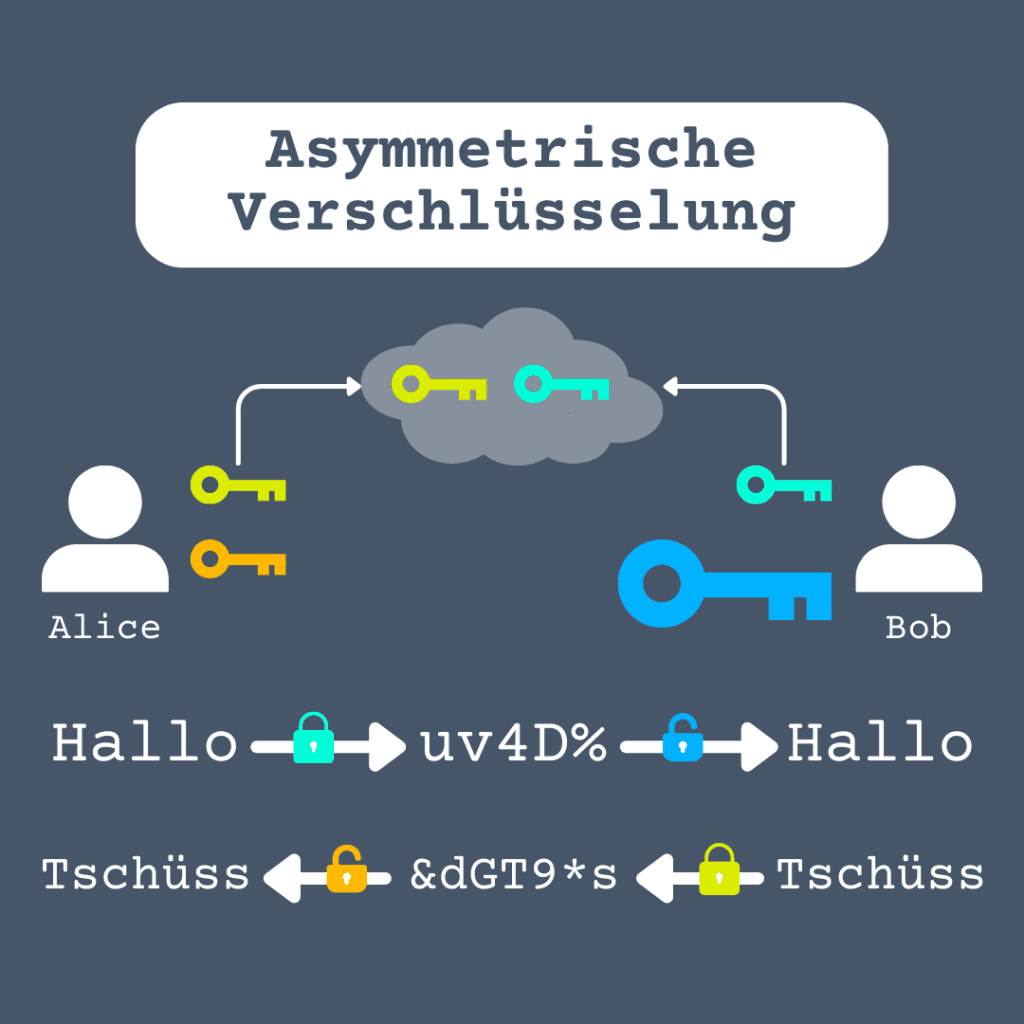

Dabei wird zwischen einem öffentlichen und einem geheimen Schlüssel unterschieden. Man nennt diese auch Public Key und Private Key oder spricht von einer Public-Key-Verschlüsselung.

Zurück zu unserem Beispiel: Person A und Person B möchten über das Internet kommunizieren. Sie brauchen dafür nicht nur einen, sondern zwei Schlüssel: Ein sogenanntes Schlüsselpaar, das aus einem öffentlichen und einem privaten Schlüssel besteht.

Der öffentliche Schlüssel wird im Internet hinterlegt und ist, wie der Name es bereits sagt, offen zugänglich. Das bedeutet, dass quasi jeder das Zahlenschloss der Box schließen kann.

Umgekehrt kann aber nicht jeder die Box einfach öffnen, denn die asymmetrische Kryptografie ist so angelegt, dass ein öffentlicher Schlüssel immer nur durch den dazugehörigen Besitzer des privaten Schlüssels geöffnet werden dann.

Die Nachricht kommt also bei Person B an und wird durch den privaten Schlüssel entschlüsselt. Bei einer Antwort funktioniert das System nach demselben Prinzip: Person B verschlüsselt die Nachricht mit dem öffentlichen Schlüssel und Person A (die im Besitz des dazugehörigen privaten Schlüssels ist) entschlüsselt sie.

Es gibt darüber hinaus auch eine hybride Verschlüsselung: Dabei werden das symmetrische und asymmetrische Verschlüsselungsverfahren miteinander kombiniert. Deine Nachricht wird zunächst symmetrisch verschlüsselt – der Schlüssel wird von einem Zufallsgenerator erstellt. Diesen Schlüssel nennt man Sitzungsschlüssel. Er wird anschließend mit dem öffentlichen Schlüssel des Empfängers asymmetrisch sicher verschlüsselt.

Wie sicher ist die asymmetrische Kryptografie?

Die asymmetrische Kryptografie gilt als sehr sicher. Das liegt an der Einwegfunktion: Eine Nachricht wird mit einem öffentlichen Schlüssel verschlüsselt. Aus dem privaten Schlüssel lässt sich dieser berechnen.

Aber Achtung: Aus dem öffentlichen Schlüssel lässt sich nicht der private Schlüssel berechnen. Denn sonst könnte ja jeder die verschlüsselte Nachricht entschlüsseln, ohne dafür berechtigt zu sein.

Das nennt sich Einwegfunktion – mit dem öffentlichen Schlüssel lassen sich Nachrichten verschlüsseln, aber nicht entschlüsseln. Person A legt den Brief also in die Box und schließt diese ab, den Schlüssel für das Öffnen der Box ist nur im Besitz von Person B.

Das macht es so schwer, eine asymmetrische Verschlüsselung zu knacken: Ein einfacher Angriff wird die Codierung mathematisch niemals lösen. Im Vergleich ist das symmetrische Verfahren daher deutlich einfacher zu entschlüsseln.

Anwendung: Wer steuert die asymmetrische Verschlüsselung?

Das asymmetrische Verfahren kann auf den ersten Blick kompliziert wirken – in der Anwendung ist es jedoch sehr simpel. Du musst nämlich gar nichts dafür machen, denn die Algorithmen der asymmetrischen Verschlüsselung übernehmen das für dich!

Die Mathematik hinter der asymmetrischen Verschlüsselung zu verstehen, ist nicht so wichtig. Der Schlüsselaustausch erfolgt automatisch im Hintergrund.

Wenn du bei Signal oder WhatsApp auf „Senden“ klickst, werden deine Dateien selbständig verschlüsselt. Die Schlüssel müssen also nicht manuell von dir generiert werden. Das macht die Nutzung besonders simpel.

Vorteile der asymmetrischen Verschlüsselung

Ich habe dir zu Anfang des Kapitels erklärt, was die symmetrische Verschlüsselung ist und wo die Nachteile dieser Methode liegen. Mit der asymmetrischen Kryptografie werden ebendiese Nachteile gelöst:

- Kein Austausch: Bei einer asymmetrischen Verschlüsselung müssen die Schlüssel nicht ausgetauscht werden.

- Universeller Schlüssel: Es wird nur einmal ein Schlüsselpaar generiert (öffentlich und privat), dann kannst du mit anderen Personen sicher kommunizieren.

- Sicherheit: Der private Schlüssel wird niemals übertragen. Das asymmetrische Verschlüsselungsverfahren gilt als besonders sicher.

- Authentizität: Bei der asymmetrischen Verschlüsselung können Signaturen den Absender verifizieren. Mehr dazu erfährst du im nächsten Kapitel.

Nachteile der asymmetrischen Verschlüsselung

Mir ist es wichtig, dass du einen guten Eindruck von den Vorteilen und Nachteilen der asymmetrischen Verschlüsselung erhältst. Ich habe mich intensiv mit dem Thema beschäftigt und konnte auch ein paar kleine Schwachstellen ausmachen.

- Geschwindigkeit: Im Vergleich zum symmetrischen Verfahren ist die Geschwindigkeit langsamer. Das liegt daran, dass zwei Schlüsselpaare verwendet werden – für den Sender und den Empfänger.

- Schlüssel: Wird der private Schlüssel verloren, ist kein Entschlüsseln mehr möglich.

- Risiko: Wird der private Schlüssel gestohlen, sind deine Daten in Gefahr. Die asymmetrische Kryptografie ist anfällig für Man-in-the-Middle- und Brute-Force-Angriffe.

Beide Verschlüsselungstechniken (symmetrische Verschlüsselung vs. asymmetrische Verschlüsselung) weisen unterschiedliche Schwachstellen auf, die Nachteile der asymmetrischen Verschlüsselung sind jedoch weniger schwerwiegend.

Es ist ziemlich unwahrscheinlich, dass es zu einem Schlüsselaustauschproblem oder einem Datendiebstahl durch Angreifer oder Hacker kommt. Das Verfahren ist sehr sicher und kann nur mit großen Mühen geknackt werden.

Digitale Signatur: Kombination aus Verschlüsselung & Authentifizierung

Die Beispiele für die asymmetrische Verschlüsselung zeigen, wie wichtig sie im Alltag ist. Das gilt nicht nur für Messenger, sondern auch für andere Kommunikationstools wie E-Mails. Sogar Webseiten müssen verschlüsselt werden, um dich online nicht zu gefährden.

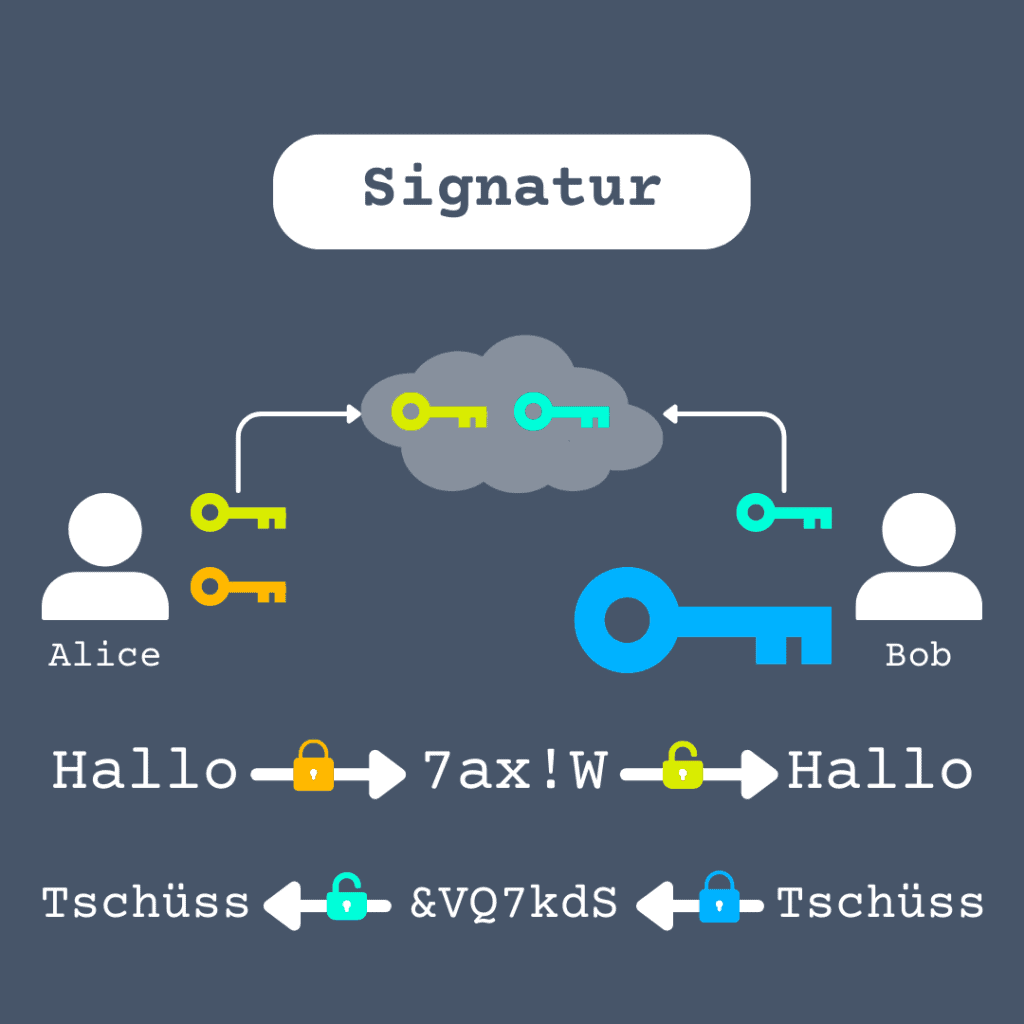

Oftmals wird die Verschlüsselung um eine digitale Signatur ergänzt – dabei handelt es sich jedoch nicht um deine Unterschrift. Wenn du mit einer anderen Person E-Mails schreibst, dann möchtest du sicherstellen, dass es sich dabei um wirklich deinen Freund handelt, mit dem du ein gemeinsames Wochenende planst.

Oder wenn du YouTube besuchst, möchtest du auch davon ausgehen können, dass es sich dabei tatsächlich um YouTube und nicht um eine Imitation handelt. Dafür sorgt eine digitale Signatur.

Zurück zu unserem Beispiel: Person A nutzt ihren privaten Schlüssel, um die Nachricht zu verschlüsseln. Diesen kennt nur sie – dadurch kann Person B sicherstellen, dass es sich auch tatsächlich um den richtigen Absender handelt.

In der Praxis werden Nachrichten auch häufig mit einem privaten und einem öffentlichen Schlüssel geschützt: Das kombiniert Sicherheit und Authentifizierung. Die asymmetrische Verschlüsselung wird dabei quasi umgekehrt.

Das Signieren mit einer asymmetrischen Verschlüsselung wird beispielsweise auch von Webseiten verwendet. Um zu vermeiden, dass du auf einer gefälschten Seite landest, wenn du YouTube aufrufst, verfügt die Webseite über eine asymmetrische Verschlüsselung mit SSL-Zertifikat.

Auch bei Passkeys kommen digitale Signaturen und eine asymmetrische Verschlüsselung zum Einsatz. Dein Passkey wird nur dann auf einer Seite eingegeben, wenn diese eine gültige Signatur hat und somit als echt verifiziert wird. Informiere dich auf meinem Blog über sichere Passwörter, wenn du noch keine Passkeys verwendest.

Fazit: Asymmetrische Kryptografie macht die Kommunikation deutlich sicherer

Die Definition der asymmetrischen Verschlüsselung besagt, dass durch den Austausch von öffentlichen und privaten Schlüsseln eine besonders sichere Verbindung entsteht. Anders als bei der symmetrischen Verschlüsselung kommen hier zwei Schlüssel zum Einsatz, ohne dass ein Austausch stattfinden muss.

Das sorgt dafür, dass nur der berechtige Empfänger die Datei entschlüsseln und lesen kann: Wer diskret und sicher Nachrichten, Fotos, Videos und weitere Daten austauschen möchte, der sollte dabei auf eine asymmetrische Verschlüsselung achten. Da sich die Verschlüsselung bei den meisten Diensten im Hintergrund abspielt, musst du dafür praktischerweise selbst nichts tun.

Wie stehst du zum Thema Verschlüsselung? Prüfst du, wie ein Dienst deine Daten verschlüsselt? Hinterlasse mir gerne einen Kommentar! 😉

FAQ: Häufige Fragen rund um das asymmetrische Verschlüsselungsverfahren

Asymmetrische Verfahren sind im Vergleich zu anderen Verschlüsselungsmethoden deutlich sicherer. Als Nutzer solltest du dich darüber informieren, wie ein Dienst deine Daten verschlüsselt und welches System dafür verwendet wird. Weitere Hintergründe zur asymmetrischen Verschlüsselung bietet dir dieses Kapitel.

Ist SSL asymmetrisch?

SSL ist teilweise asymmetrisch. Das Protokoll, das die Nutzung von HTTPS möglich macht, verwendet nur zum Teil eine asymmetrische Verschlüsselung: Als Nutzer hast du den öffentlichen Schlüssel für das SSL-Zertifikat. Der Schlüssel, den Server und Browser verwenden, ist jedoch symmetrisch.

Ist eine Ende-zu-Ende-Verschlüsselung asymmetrisch?

Eine Ende-zu-Ende-Verschlüsselung kann asymmetrisch sein: Die Technologie kann sowohl durch eine symmetrische als auch durch eine asymmetrische Verschlüsselung umgesetzt werden. In der Praxis wird die Ende-zu-Ende-Verschlüsselung heutzutage meistens durch eine asymmetrische Verschlüsselung sichergestellt.

Was gibt es für Verschlüsselungsverfahren?

Es gibt beispielsweise das AES-Verschlüsselungsverfahren. Dabei handelt es sich um einen symmetrischen Algorithmus, der Daten verschlüsselt. Darüber hinaus gibt es die asymmetrische Verschlüsselung namens RSA: Dabei wird das Produkt zweier Primzahlen, das durch Multiplizieren entsteht, faktorisiert. Nur Nutzer, die beide Zahlen kennen, können die Datei dann entschlüsseln.

Wer hat die asymmetrische Verschlüsselung erfunden?

Die asymmetrische Verschlüsselung von Diffie und Hellmann erfunden. Die Idee für die asymmetrische Verschlüsselung hatten die beiden bereits 1975. Nur zwei Jahre später wurde dann das erste Verfahren eingeführt: Das gelang R. L. Rivest, A. Shamir und L. M. Adleman.

Welche Verschlüsselung ist die beste?

Die asymmetrische Verschlüsselung gilt als die Beste. Sie hat einen hohen Sicherheitsstandard, ist für Nutzer einfach zu verwenden und kann nur schwer geknackt werden. Auch eine Kombination aus symmetrischer und asymmetrischer Verschlüsselung gilt als sehr sicher. Die AES-256-Verschlüsselung ist ebenfalls sehr sicher und wird beispielsweise auch von Regierungen verwendet.