Messenger sind aus unserem digitalen Alltag nicht mehr wegzudenken. Ich persönlich wüsste nicht, wie ich mit meinen Freunden und Verwandten ohne Messenger noch in Kontakt bleiben würde.

Doch genau darin liegt auch das Problem: Messenger haben sehr viele private Informationen von uns, weshalb es umso wichtiger ist, dass wir uns genau überlegen, welchem Dienst wir diese Informationen anvertrauen. Vielen stellt sich jetzt vermutlich die Frage: Was gibt es noch, außer WhatsApp?

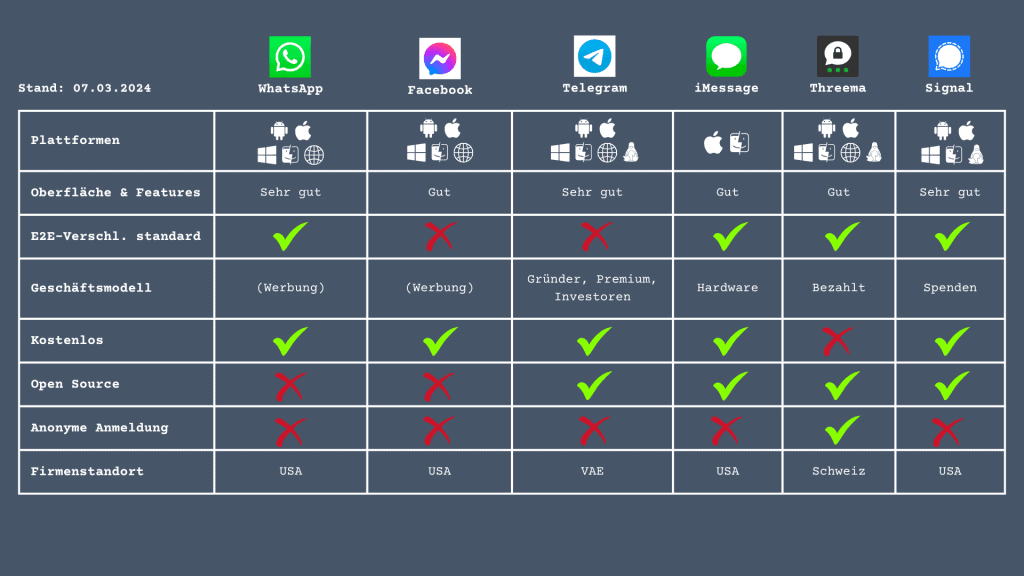

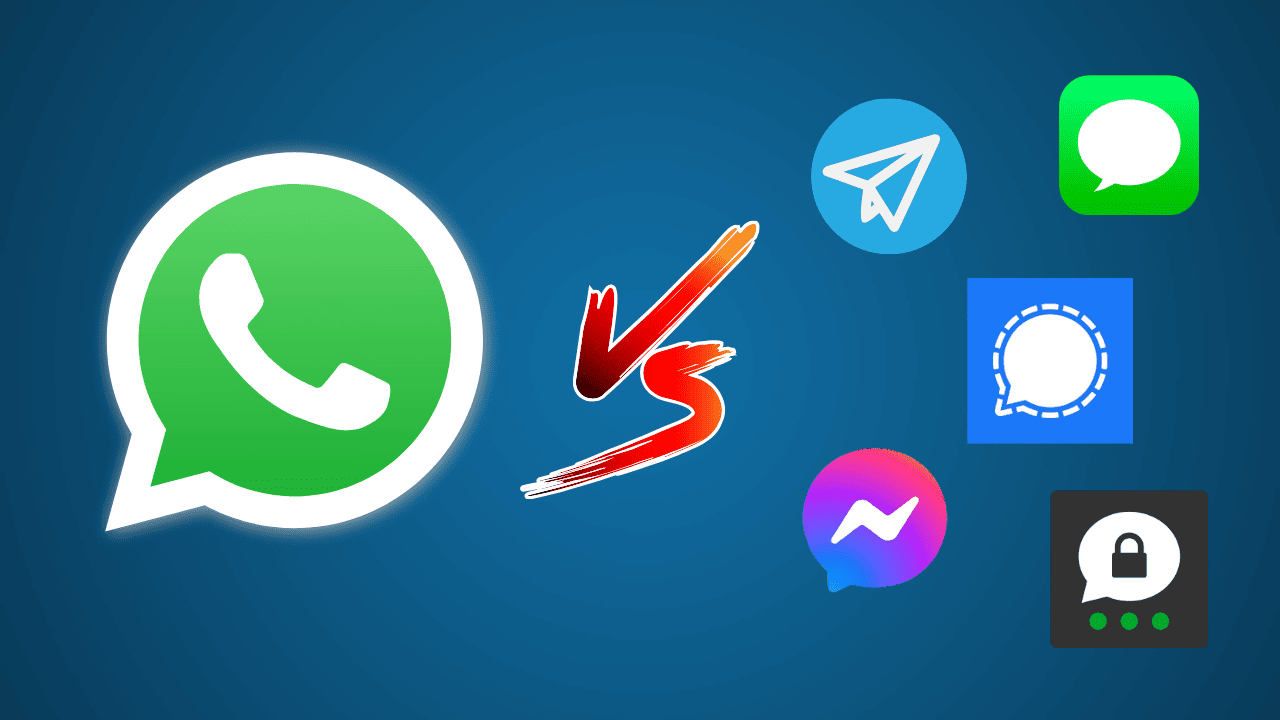

Damit du weißt, welche Messenger es gibt und welcher Dienst für deine Anforderungen der beste ist, habe ich sechs Anbieter miteinander verglichen und die besten WhatsApp Alternativen in diesem Artikel für dich zusammengefasst.

Video-Interview beim SWR

Im Mai 2024 war ich als Gast bei Kaffee oder Tee im SWR. Den Mitschnitt des Interviews kannst du dir hier ansehen:

WhatsApp Alternativen: Auswahl der Messenger

Bevor ich mit dem ersten Messenger starte, müssen wir uns erst einmal anschauen, welche Messenger-Dienste wir in unseren Vergleich aufnehmen. Die in Deutschland am meisten genutzten Anbieter sind laut Statista WhatsApp, Facebook Messenger, Telegram und iMessage. Diese Messenger dürfen also nicht fehlen.

Damit du nachvollziehen kannst, inwiefern sich die WhatsApp Alternativen von dem beliebtesten Messenger unterscheiden, beziehe ich auch WhatsApp in meinem Vergleich mit ein.

Zusätzlich möchte ich noch zwei weitere Messenger Apps testen, die einen besonderen Wert auf Privatsphäre und Sicherheit legen und eine sichere Alternative zu WhatsApp bieten. Laut heise sind das Threema und Signal.

Facebook Messenger

Starten wir mit dem ersten Messenger, den jeder kennen dürfte: dem Facebook Messenger. Wie auch WhatsApp gibt es ihn für Android-Smartphones und iPhones. Außerdem kannst du im Browser chatten oder ein Programm für Windows oder macOS verwenden.

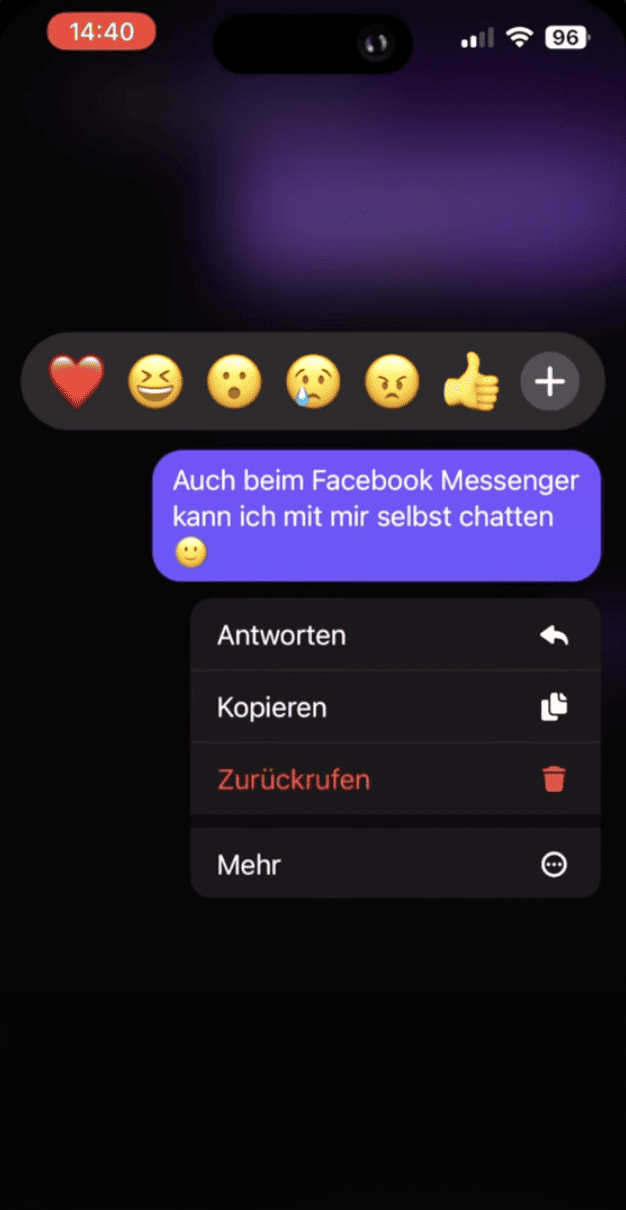

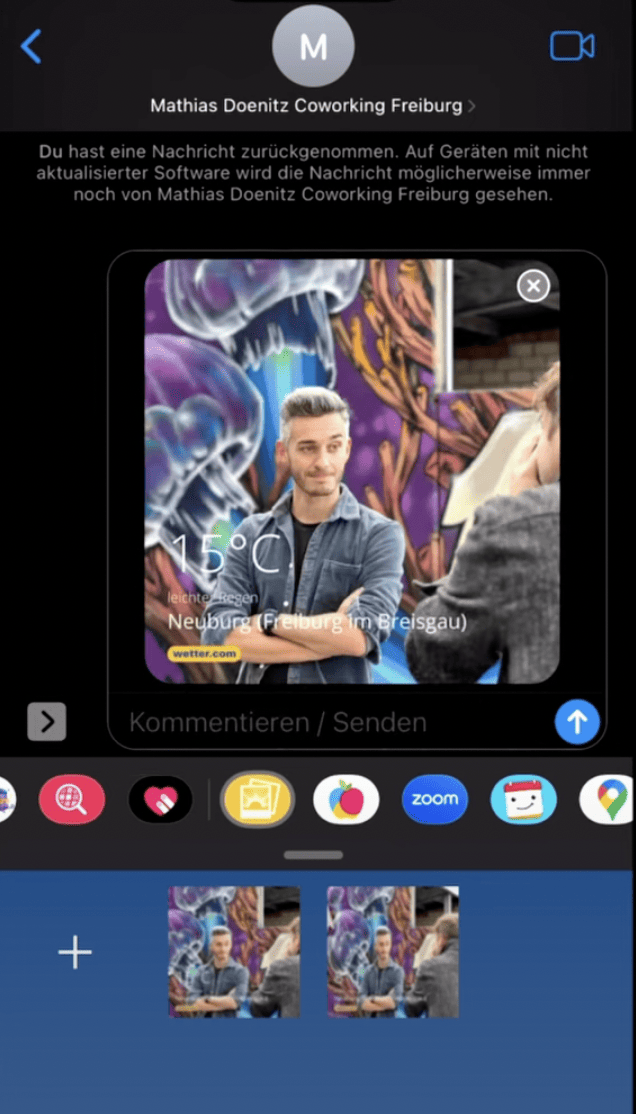

Die Oberfläche vom Facebook Messenger ist sehr simpel gehalten, übersichtlich und aus meiner Sicht ein bisschen verspielt – insgesamt aber ziemlich ansprechend. Im Vergleich zu WhatsApp fehlen dem Messenger allerdings hier und da ein paar Funktionen. Du kannst auf Nachrichten antworten, mit Emojis reagieren und Nachrichten zurückrufen – allerdings keine Nachrichten bearbeiten oder Umfragen erstellen.

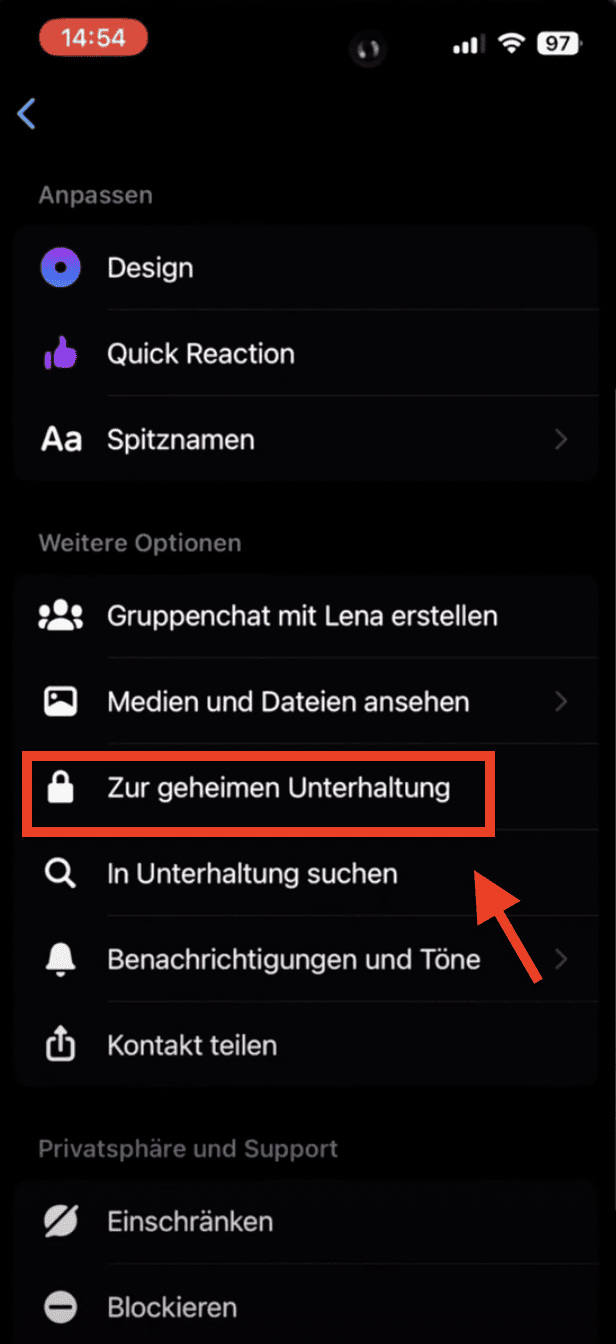

Leider ist der Facebook Messenger nicht standardmäßig Ende-zu-Ende-verschlüsselt. Es gibt zwar die Möglichkeit, verschlüsselt zu chatten und zu telefonieren – allerdings muss dafür erst eine „geheime Unterhaltung“ gestartet werden. In der Praxis dürften die wenigsten Nutzer diesen Umweg gehen, um ihre Privatsphäre zu schützen.

Da der Facebook Messenger zu Meta und somit zum Imperium von Mark Zuckerberg gehört, wird er – zumindest indirekt – durch Werbung finanziert und ist somit als kostenloser Messenger-Dienst nutzbar. Wobei wir natürlich immer im Hinterkopf behalten sollten, dass wir das eigentlich mit unseren Daten bezahlen.

Auch der Facebook Messenger ist nicht Open-Source. Du kannst diese WhatsApp Alternative zwar ohne Telefonnummer nutzen, brauchst dafür aber einen Facebook-Account. Wobei es ebenso die Möglichkeit gibt, den Facebook Messenger mit einem deaktivierten Facebook-Account zu verwenden.

Telegram

Telegram ist mit über 700 Millionen monatlichen Nutzenden die größte WhatsApp Alternative, die nicht von Meta kommt – wenn man WeChat außen vor lässt. WeChat ist ein Messenger des chinesischen Unternehmens Tencent, deren Nutzer hauptsächlich in China sind. Hier nutzen laut Statista 4 von 5 Personen die App.

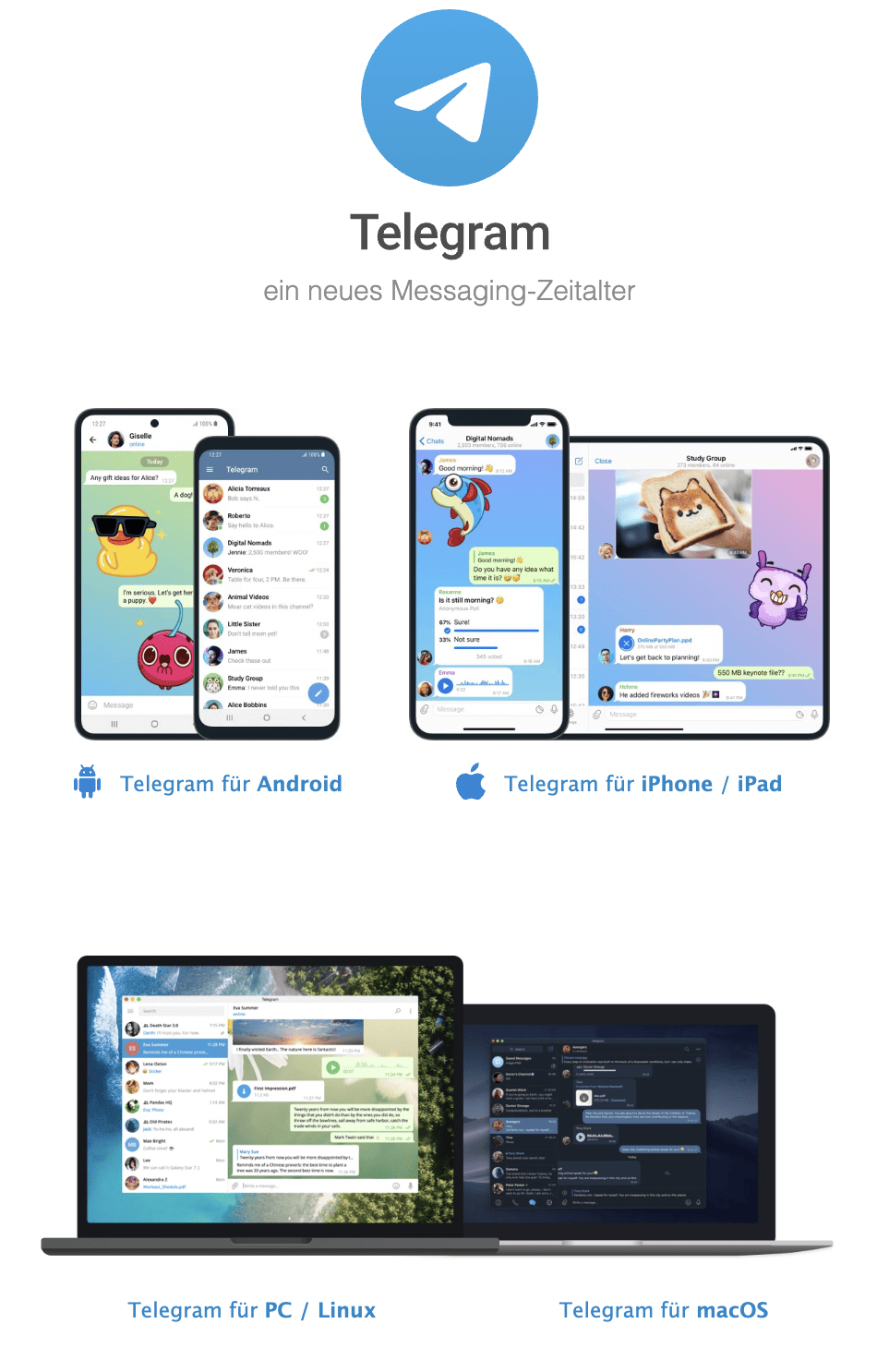

Aber zurück zu Telegram: Wie WhatsApp und der Facebook Messenger, lässt sich auch Telegram auf den 4 großen Betriebssystemen und im Browser verwenden. Darüber hinaus gibt es auch für Linux einen Telegram-Client.

Die Funktionen von Telegram und WhatsApp unterscheiden sich nicht großartig voneinander – Telegram wirkt, ähnlich wie der Facebook Messenger, etwas verspielter. Im Vergleich hat Telegram aber einen großen Vorteil: Es sind deutlich größere Gruppen-Chats möglich.

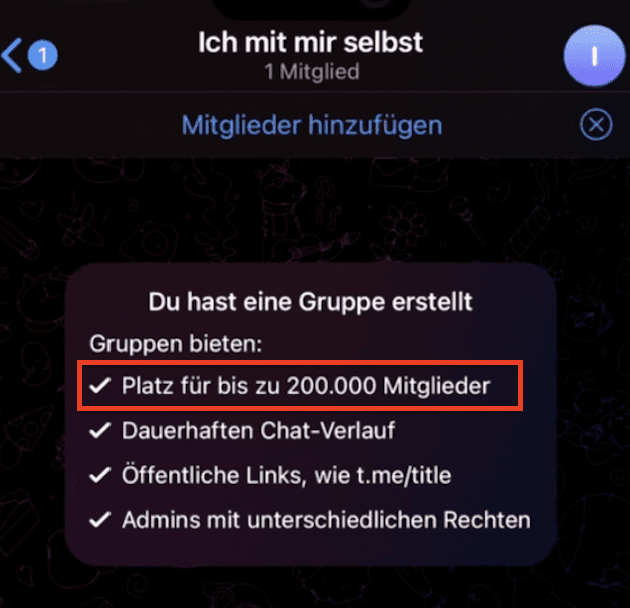

Bis zu 200.000 Accounts können sich in einer Telegram Gruppe tummeln – in WhatsApp sind es maximal 1.024. Das dürfte ein Grund sein, weshalb sich auf Telegram unter anderem viele Verschwörungstheoretiker aufhalten.

Telegram beschreibt sich selbst als eine „Messaging-App mit Schwerpunkt auf Sicherheit und Geschwindigkeit“. Auch in meinem Freundeskreis hatte sich Telegram bis vor ein paar Jahren als der private und sichere Konkurrent von WhatsApp etabliert.

Allerdings gibt es einen großen Haken dabei: Chats bei Telegram sind standardmäßig nicht Ende-zu-Ende verschlüsselt. Das bedeutet, dass Telegram theoretisch deine Nachrichten, Bilder und so weiter mitlesen könnte.

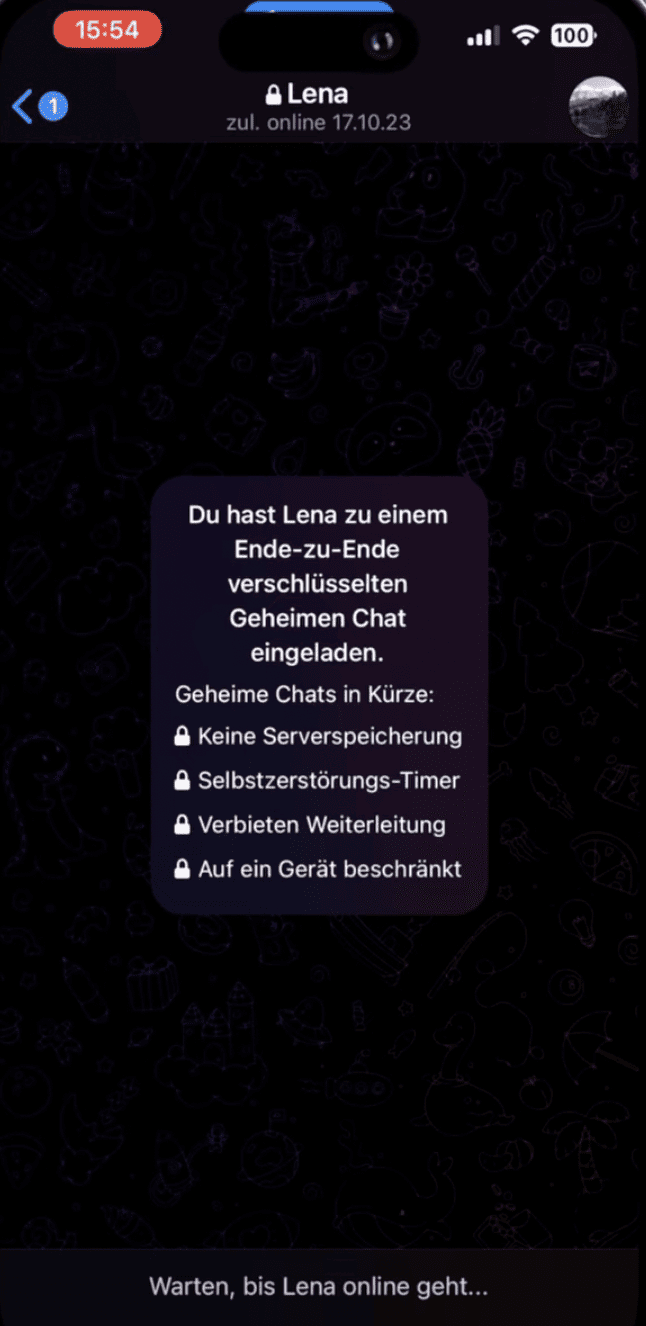

Wie beim Facebook Messenger, gibt es aber auch bei der alternativen Chat-App Telegram die Möglichkeit, manuell einen geheimen Chat zu starten. Dafür klickst du bei einem Kontakt auf die drei Punkte und wählst dann „Geheimen Chat starten“ aus. Aber seien wir mal ehrlich: Wer macht das schon?

Telegram hat eine Erklärung dafür, weshalb diese „Geheimen Chats“ nicht die unverschlüsselten Chats ablösen, die Telegram auch als Cloud Chats bezeichnet. Dazu schreiben sie auf ihrer Website: “Wir sind davon überzeugt, dass die Trennung zwischen Cloud Chats und Geheimen Chats die derzeit sicherste Lösung im Bereich Massenmarkt-Messaging darstellt.”

Warum soll das so sein? Telegram kritisiert, dass Ende-zu-Ende-verschlüsselte Messenger wie WhatsApp in der Praxis weniger sicher und weniger komfortabel sind als ihr eigener Messenger. Weniger sicher, weil in Google Drive oder in der iCloud ein unverschlüsseltes Backup gespeichert wird. Mittlerweile kann man allerdings eine Option in WhatsApp aktivieren, damit auch das Backup Ende-zu-Ende-verschlüsselt ist.

Zudem ist es weniger komfortabel, da die Nachrichten auf dem Gerät gespeichert werden und nicht – wie bei Telegram – in der Cloud. Das musste ich am eigenen Leib erfahren, als ich vor einem halben Jahr mein Handy verlor und dann erstmal all meine WhatsApp-Chats verloren waren.

Telegram an sich ist eine App, die wie WhatsApp kostenlos ist und so soll es auch bleiben. Der Anbieter schreibt dazu „Keine Werbung in privaten Chats, keine Abogebühren und das dauerhaft.“ Allerdings ist ein Messenger mit hunderten Millionen Nutzern natürlich nicht ganz billig.

Der Messenger-Dienst sammelte immer wieder Gelder von Investoren ein. Die meiste Zeit wurde Telegram durch den Mitgründer Pavel Durov finanziert. Sein Vermögen hat er hauptsächlich aus seinem Social Media Netzwerk VKontakte, das zwischenzeitlich 3 Milliarden Dollar Wert war. Deshalb wird er auch als der russische Mark Zuckerberg bezeichnet.

Seit 2021 gibt es außerdem Premium-Funktionen, wie gesponserte Nachrichten oder ein Premium-Abonnement. Laut eigener Aussage wird es allerdings nie das Ziel sein, Gewinne mit Telegram zu erzielen.

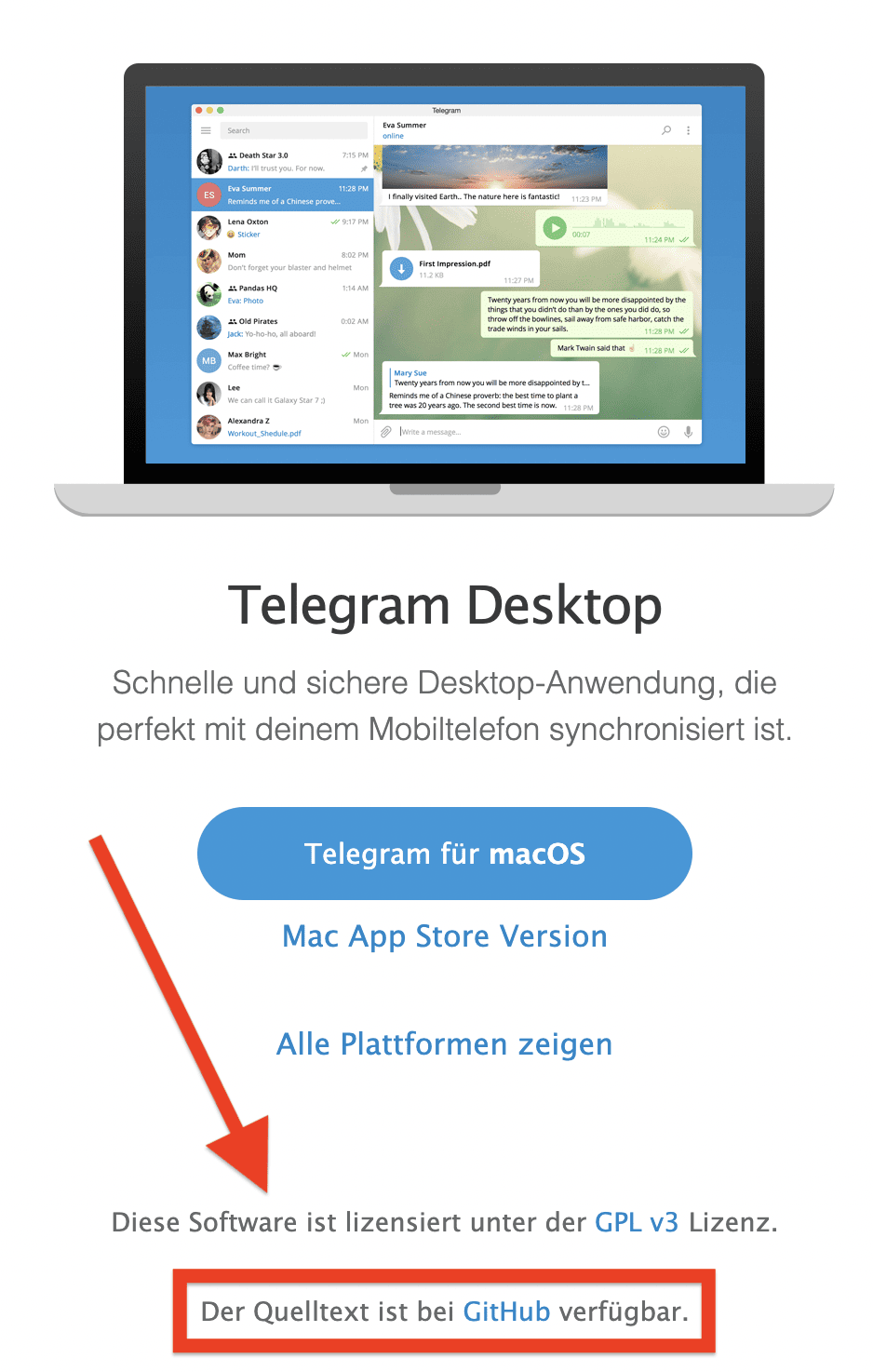

Die Apps der WhatsApp Alternative Telegram sind Open-Source. Eine anonyme Nutzung von Telegram ist leider nicht einfach möglich, da man für die Erstellung eines Accounts seine Telefonnummer angeben muss.

2014 haben die Gründer und das Kern-Team Russland verlassen und reisten anschließend als Migranten durch mehrere Länder. Mittlerweile ist der Unternehmenssitz von Telegram in den vereinigten arabischen Emiraten. Stößt du im Ausland auf eine Telegram Sperre, kannst du sie mit einem VPN aushebeln.

iMessage

Machen wir weiter mit dem Messenger von Apple. iMessage gibt es, wie man es von Apple-Diensten oftmals gewohnt ist, nur für Apple-Produkte. Sprich: iPhones, iPads, Mac-Computer und der Apple Watch. Das ist auch mein größter Kritikpunkt. Wenn du iMessage verwendest, sperrst du dich sozusagen selbst im Apple-Universum ein und machst es dir schwer, irgendwann mal ein Produkt zu verwenden, das nicht von Apple kommt.

Wie bei den bisherigen Messengern, ist auch bei iMessage die Oberfläche hübsch und selbsterklärend. Bei den Funktionen liefert iMessage alles Wichtige, was wir auch von WhatsApp und Telegram gewohnt sind: Sprach- & Video-Anrufe, Reaktionen, Widerrufen von Nachrichten oder nachträgliches Bearbeiten.

Was mir positiv aufgefallen ist: Der Messenger ist Apple-typisch sehr gut ins System integriert. Beispielsweise gibt es viele Integrationen von externen Apps, die Zusatzfunktionen für iMessage anbieten.

Was für einige ein Manko sein dürfte: Gruppen können maximal 32 Accounts beinhalten. Auf der anderen Seite ist iMessage für große Gruppen sowieso recht ungeeignet, weil nur Apple-Nutzer den Messenger verwenden können.

Nachrichten und Anrufe sind standardmäßig Ende-zu-Ende-verschlüsselt. Wenn du ein Backup in der iCloud macht, ist das allerdings unverschlüsselt. Hier könnte Apple also theoretisch auf deine Nachrichten zugreifen – es sei denn, du aktivierst den „erweiterten Datenschutz“ auf deinem iPhone. Wie genau das funktioniert und was das bringt, erfährst du in diesem Video oder in meinem Artikel zu den wichtigsten iPhone Privatsphäre Tipps.

iMessage ist komplett kostenlos. Mann könnte sagen, dass du den Dienst mit dem Kauf der hochpreisigen Apple-Produkte quer finanzierst. Denn Apple verdient rund drei Viertel seines Umsatzes mit dem Verkauf von Hardware. iMessage soll ein Baustein sein, damit du auch weiterhin Apple-Produkte kauft.

iMessage ist nicht Open-Source und lässt sich leider nicht anonym verwenden, da du ein Apple-Account brauchst. Der Unternehmenssitz von Apple ist in den USA.

Threema

Threema ist ein unabhängiger Messenger aus der Schweiz. Wie auch Telegram ist er auf allen Plattformen, inklusive Browser und Linux, verfügbar.

Das Design erinnert stark an WhatsApp und die App wirkt sehr aufgeräumt und übersichtlich. Auch bei den Funktionen muss der Schweizer Messenger nicht vor dem Marktführer zurückschrecken. Von Umfragen, Sprachaufnahmen, Standort, bis zu Dateien und Sprach- sowie Video-Anrufen gibt es viele Kommunikationsmöglichkeiten.

Als Funktionen habe ich lediglich das Zurückrufen von Nachrichten und das nachträgliche Bearbeiten vermisst. Gruppen können bis zu 256 Teilnehmende umfassen.

Gut finde ich, dass Threema von Haus aus ein verschlüsseltes Backup anlegt. Diese Funktion bietet standardmäßig keiner der anderen Messenger.

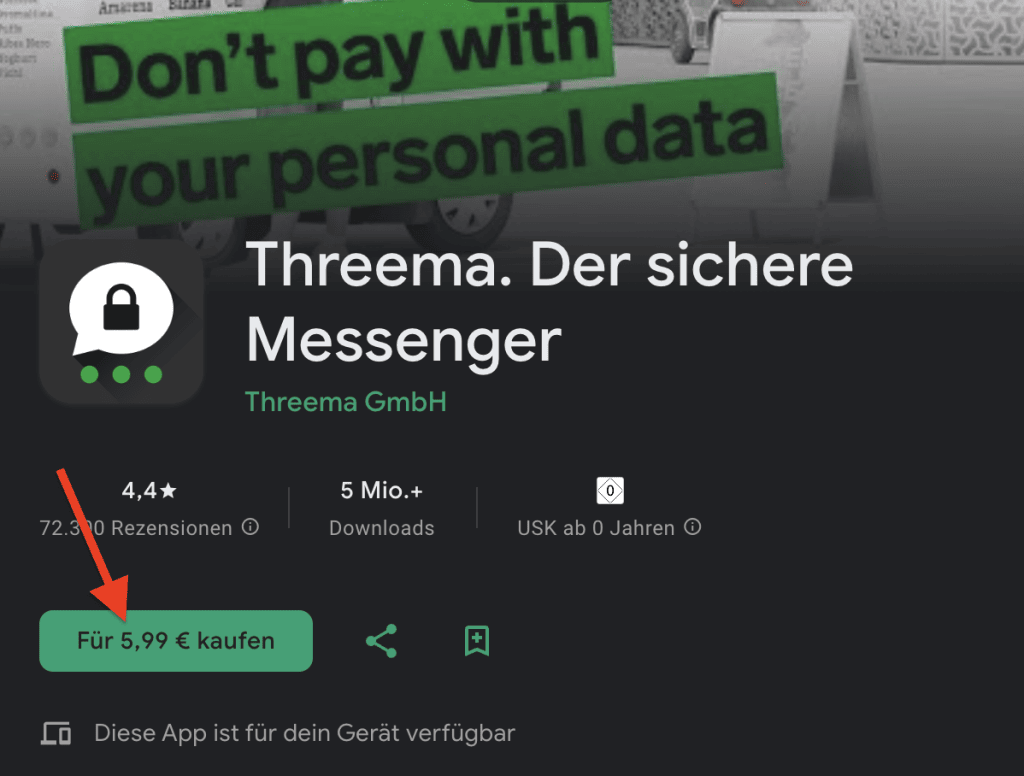

Am besten gefällt mir an Threema das Geschäftsmodell: Ich bezahle einmalig sechs Euro. Dafür weiß ich, dass ich weder mit meinen Daten bezahle, noch darauf vertrauen muss, dass ein Milliardär oder ein Tech-Unternehmen meine digitale Kommunikation querfinanziert.

Darin liegt allerdings auch der größte Nachteil von Threema. Denn ein Messenger ist nur so gut, wie die Personen, mit denen ich darüber kommunizieren kann. Und wenn eine App etwas kostet – auch wenn es nur zwei Tassen Kaffee sind – wird es gleich deutlich schwieriger, einen Freund dazu zu bringen, eine neue Messenger-App auszuprobieren, von dem er noch nie etwas gehört hat.

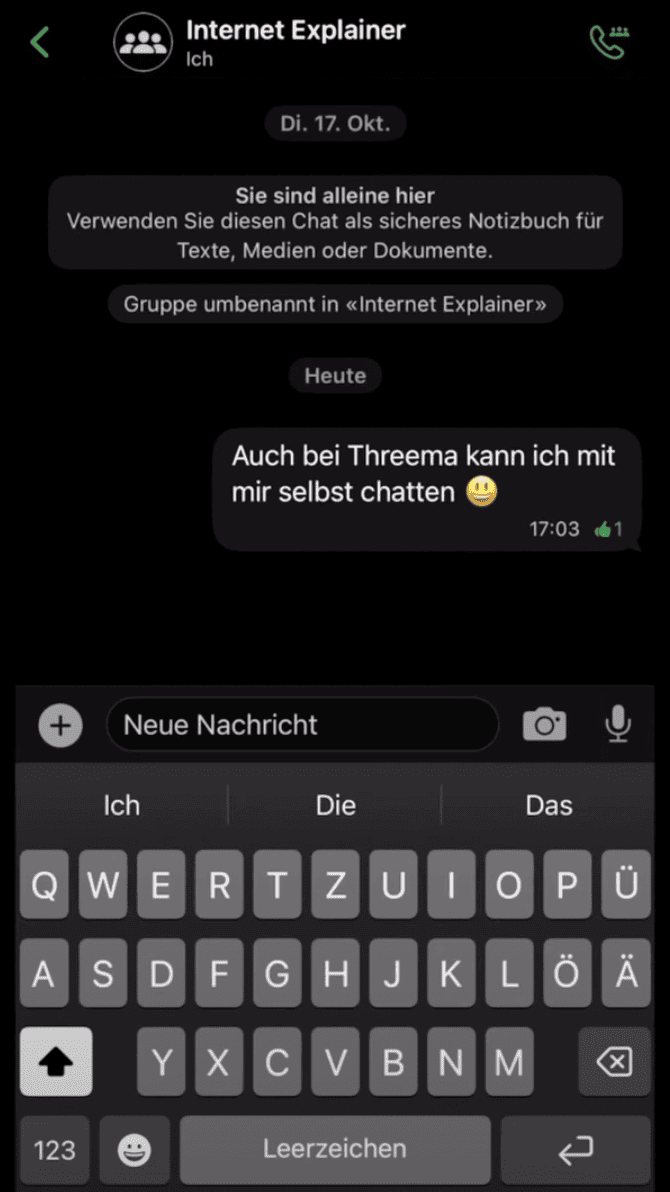

Neben dem Geschäftsmodell ist ebenfalls die Möglichkeit für eine anonyme Anmeldung bei Threema einzigartig. Zu Beginn wird mir eine zufällig generierte ID zugewiesen, über die mich andere Threema-Nutzer kontaktieren können. Wenn ich will, kann ich zusätzlich meine Telefonnummer weitergeben, damit andere Personen mich auf Threema unter dieser finden können.

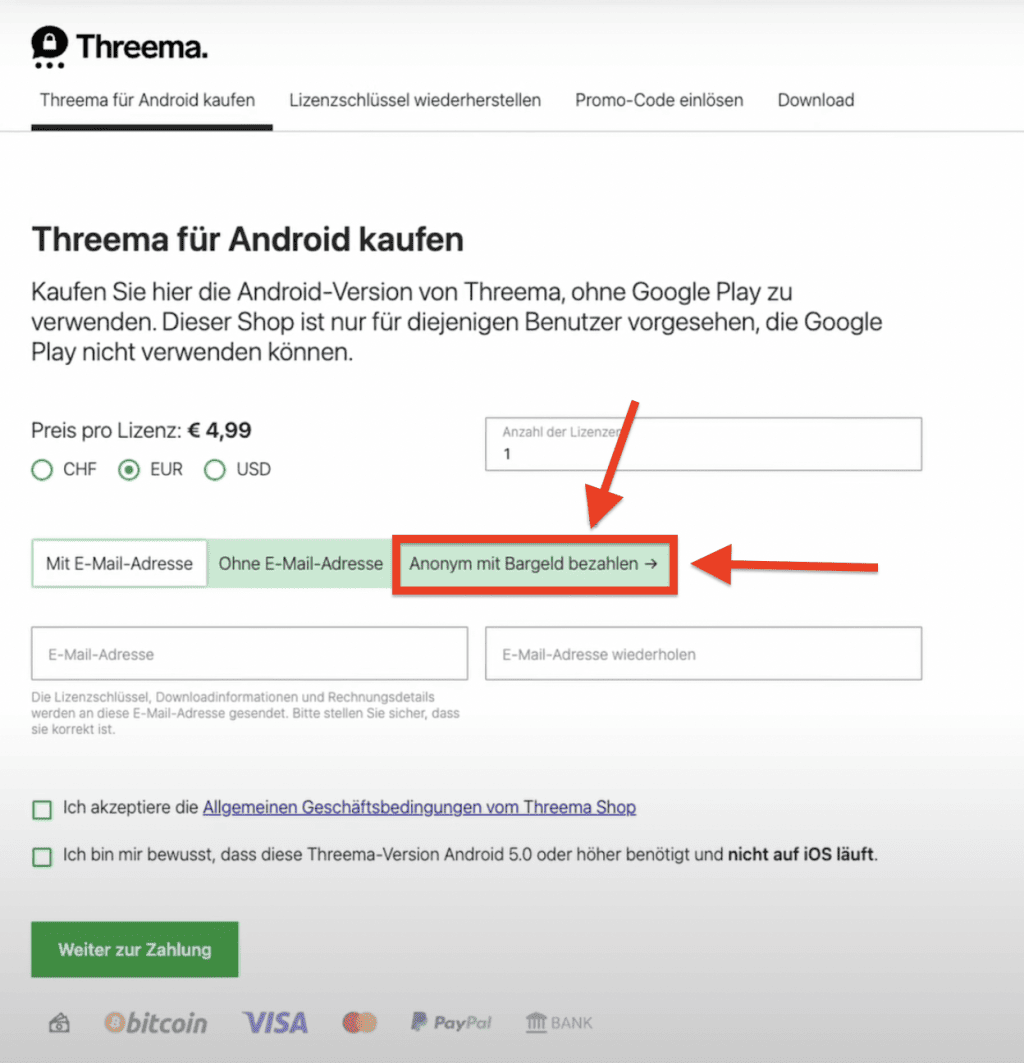

Wenn dir „hundertprozentige Anonymität“ wirklich am Herzen liegt, kannst du deinen Account sogar mit Bargeld bezahlen. Alle Threema-Apps sind Open-Source. Der Unternehmenssitz ist in der Schweiz. Diese WhatsApp Alternative überzeugt mit einem deutlich höheren Datenschutz.

Signal

Kommen wir zum letzten Messenger: Signal. Bekannt wurde der Messenger unter anderem dadurch, dass sich Elon Musk und Edward Snowden für die App aussprachen. Signal gibt es ebenfalls für alle Betriebssysteme, inklusive Linux. Im Browser lässt sich die WhatsApp, Telegram und Threema Alternative als einziger Messenger leider nicht verwenden.

Wie WhatsApp oder Telegram hat Signal eine schlichte und selbsterklärende Oberfläche und bietet alle wichtigen Funktionen, die man sich von einem modernen Messenger wünscht. Zurückrufen von Nachrichten, Emoji-Reaktionen, Antworten auf Nachrichten, und so weiter. Wie auch bei WhatsApp können bis zu 1.000 Accounts in einer Gruppe miteinander chatten.

Eine Funktion habe ich allerdings bei Signal vermisst: iPhone-Nutzer können von ihren Chats kein Backup machen – Android-Nutzer hingegen schon. Ich verstehe, dass Signal vermeiden will, dass meine Chats unverschlüsselt in der iCloud liegen. Auf der anderen Seite haben wir allerdings gesehen, dass bei WhatsApp ein verschlüsseltes iCloud-Backup ebenfalls möglich ist.

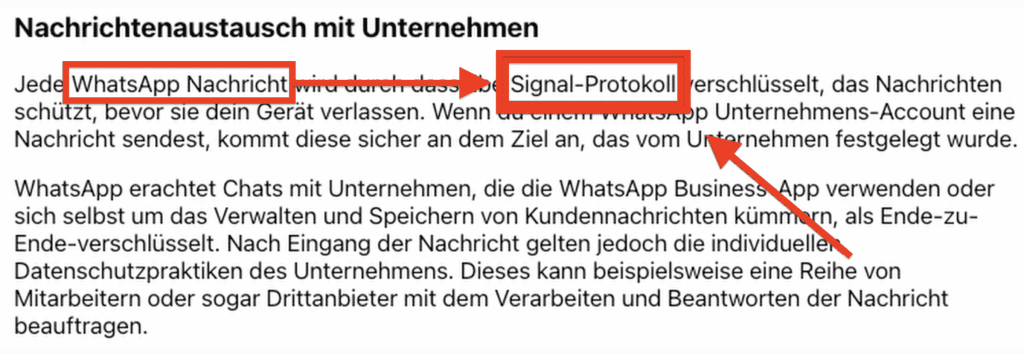

Ist Signal eine gute Alternative zu WhatsApp? Alle Nachrichten sind mit dem selbst entwickelten Signal-Protokoll Ende-zu-Ende-verschlüsselt. Lustigerweise greift WhatsApp auf das Protokoll seines Konkurrenten, um seine Nachrichten zu verschlüsseln.

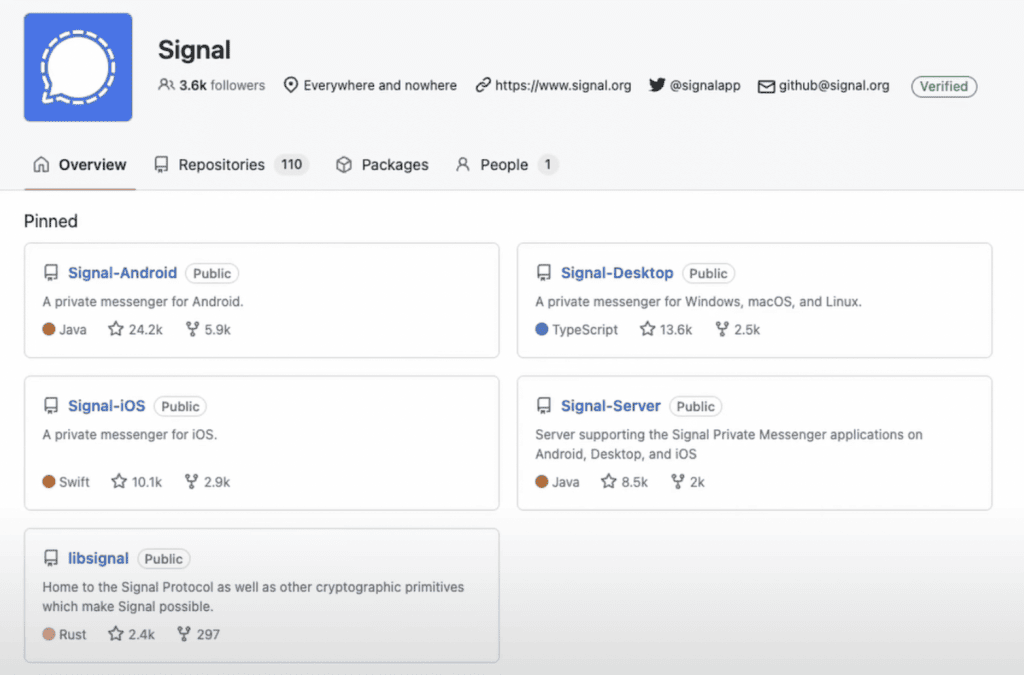

Du fragst dich jetzt vermutlich: Warum geht das einfach so? Das liegt unter anderem daran, dass das Protokoll und darüber hinaus alle Apps von Signal Open-Source sind. Aber was bedeutet das?

Wie auch bei Telegram und Threema, kannst du dir den Quellcode von Signal anschauen. Aus IT-Security-Sicht ist das ein wichtiger Vertrauensbeweis. So kannst du, wenn du dafür die nötigen Programmier-Skills hast, den Quellcode von Signal selbst kontrollieren und überprüfen, ob die Verschlüsselung korrekt implementiert ist oder die App irgendwelche Sicherheitslücken aufweist.

Signal wird von einer Non-Profit-Organisation betrieben und das Geschäftsmodell basiert vollständig auf Spenden. Zum einen auf Spenden von Nutzern, wie dir und mir – wenn du Signal benutzt und die App klasse findest, kannst du also gerne ein paar Euro spenden – zum anderen auch auf Spenden vom WhatsApp-Gründer Brian Acton. Dieser spendete bereits mindestens 50 Millionen Dollar.

Ja, du hast richtig gelesen – der Gründer von WhatsApp unterstützt Signal und ist gleichzeitig Mitgründer der Signal-Stiftung. Nachdem er WhatsApp für 19 Milliarden Dollar an Facebook verkauft hatte, verließ er Facebook dann vorzeitig aus moralischen Gründen und verzichtete daher auf 850 Millionen Dollar, die er nur wenige Monate später hätte bekommen sollen.

Der Sitz des Unternehmens und der Stiftung ist in den USA.

Um zu veranschaulichen, wie die besten WhatsApp Alternativen im Vergleich zum beliebtesten Messenger stehen, darf natürlich ein Dienst nicht fehlen: WhatsApp.

WhatsApp ist der mit Abstand am meisten verbreitete Messenger. Laut Statista hat WhatsApp über zwei Milliarden aktive monatliche Nutzer und alleine auf Android-Geräten wurde die App über 5 Milliarden Mal heruntergeladen.

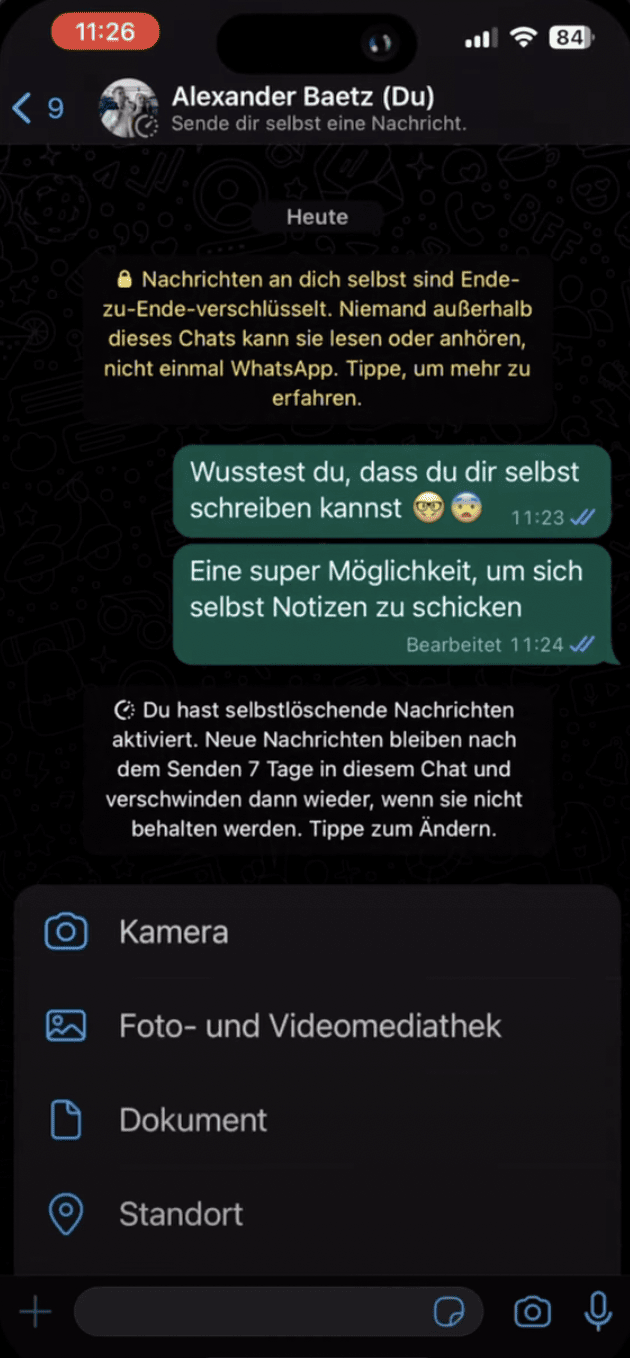

Dementsprechend brauche ich die Oberfläche nicht großartig erklären. WhatsApp ist sehr einfach zu bedienen und bietet mittlerweile auch einige zusätzliche Features über das „normale“ Nachrichten verschicken hinaus. Dazu gehören beispielsweise selbstlöschende Nachrichten, das nachträgliche Bearbeiten oder Löschen der Texte und das Erstellen von Umfragen.

Das Chatten über WhatsApp ist seit 2016 Ende-zu-Ende verschlüsselt. Das gilt nicht nur für Nachrichten. Auch Fotos, Videos, Sprachnachrichten, Dokumente, Statusmeldungen und Anrufe werden über WhatsApp Ende-zu-Ende verschlüsselt. Das bedeutet, dass nur du und dein Empfänger Zugriff auf die Nachrichten habt. Selbst wenn Meta – das Unternehmen hinter WhatsApp – wollte, könnten sie deine privaten Chats nicht lesen.

Wenn es um den Schutz der eigenen Privatsphäre geht, ist der Nachrichteninhalt allerdings nur die halbe Miete. Darüber hinaus gibt es nämlich ebenfalls die Metadaten – also alle Daten, die neben dem eigentlichen Nachrichteninhalt anfallen. Dazu zählen beispielsweise Absender, Empfänger, Uhrzeit, Anzahl der Nachrichten oder die Telefonnummer.

Hier steht WhatsApp immer wieder in der Kritik. Meta-Daten sind so wertvoll, dass sich daraus psychologische Profile erstellen lassen. Ein ehemaliger NSA-Direktor soll sogar gesagt haben, dass sie auf Basis von Meta-Daten töten.

Das war es mit unserem kleinen Ausflug in die Welt der Meta-Daten. Auch wenn es löblich ist, dass WhatsApp eine Ende-zu-Ende-Verschlüsselung implementiert, sollten wir trotzdem immer im Hinterkopf behalten, dass Meta weiterhin zahlreiche Datenpunkte hat, um uns zu tracken – auch, wenn für die folgenden Dienste das Gleiche gilt.

Das bringt uns zum nächsten Punkt unseres Messenger Vergleichs: dem Geschäftsmodell. WhatsApp ist zwar noch kostenlos und die Chat-App hat noch keine Werbung – wir wissen allerdings alle ganz genau, wie das Unternehmen hinter WhatsApp Geld verdient.

Meta macht ein Großteil seines Umsatzes mit zielgerichteter Werbung. Dafür sind die zahlreichen Daten in WhatsApp eine Goldgrube. Wegen fehlender Transparenz bei der Weitergabe von persönlichen Daten wurde laut Spiegel 2021 von der EU eine Rekordstrafe in Höhe von 225 Millionen Euro gegen WhatsApp verhängt.

Mittlerweile existiert tatsächlich auch eine bezahlte Version von WhatsApp. Diese gibt es allerdings nicht für Privatanwender, sondern nur für Unternehmen, die WhatsApp als Marketing-Kanal verwenden wollen.

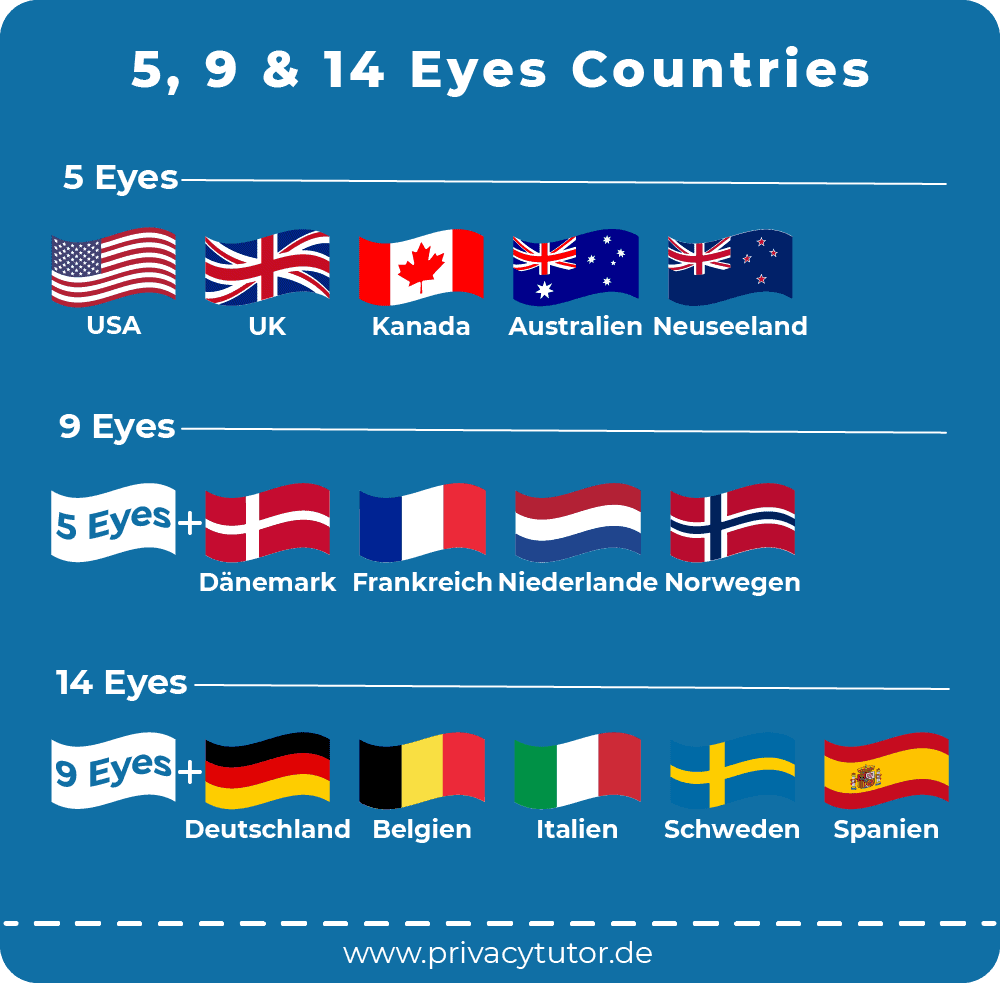

Der Unternehmenssitz von Meta ist in den USA. Die Vereinigten Staaten gehören, genauso wie Deutschland übrigens auch, zu einer verbündeten Allianz, auch bekannt als die 14 Eyes. Dieser Zusammenschluss verschiedener Länder tauscht untereinander Daten aus.

WhatsApp funktioniert nicht in jedem Land. Das Gute ist aber, dass du den Messenger in jedem Land mit einem VPN für WhatsApp ganz leicht wieder freischalten kannst. Das gilt im Übrigen für jede App aus diesem Messenger-Dienste Vergleich.

Für die Registrierung musst du deine Handy-Nummer angeben. Eine anonyme Nutzung ist also nicht möglich. Wem das wichtig ist, der muss nach einem WhatsApp Ersatz suchen.

Außerdem ist WhatsApp nicht Open-Source. Das bedeutet, der Quellcode ist nicht offen zugänglich. Hat der Messenger etwas zu verstecken?

Fazit: Messenger-Apps & sichere Alternativen zu WhatsApp

Facebook Messenger, Telegram, iMessage, Signal oder Threema – es gibt genügend Messenger Alternativen und ähnliche Apps wie WhatsApp. Einige davon habe ich dir in dieser Messenger-Dienste Übersicht vorgestellt. Ich hoffe, dieser Messenger Vergleich ist hilfreich und du findest so eine geeignete WhatsApp Alternative für dich.

Im Endeffekt gibt es keinen „perfekten“ Anbieter und keine Antwort auf die Frage „Was ist die beste Alternative zu WhatsApp“ oder „welches ist der beste Messenger“ – jeder hat seine Vor- und Nachteile. Mir persönlich ist bei solchen Diensten immer wichtig, dass ich nicht mit meinen eigenen Daten bezahle.

Eine weitere wichtige Kommunikationsform, auf die wir neben sicheren Messengern heutzutage nicht verzichten können, sind E-Mails. Auch hier unterscheiden sich die Anbieter voneinander. Wenn dich das Thema interessiert, wirf gerne mal einen Blick in meinen E-Mail-Anbieter-Vergleich.

Welcher Messenger ist dein Favorit? Hinterlasse mir gerne deine Meinung in den Kommentaren! 🙂

2 Responses

Hallo Alexander Baetz,

ich habe einen Kommentar zum Thema „Alternative zu WhatsApp“. Es gibt auch eine App aus Deutschland, die sich nach den deutschen Datenschutzbestimmungen verhält, die Chats sind verschlüsselt und für Privatanwender ist sie kostenlos.

Name : Ginlo

Einziger Nachteil : es ist eine Art Geheimtip, da keine Medien darüber berichten. Auch bei der Google-suche nach Alternativen wird sie kaum erwähnt.

Sie funktioniert aber einwandfrei, ich nutze sie seit 4 Jahren.

Hallo zusammen.

Ist die App „wire“ nicht der Kommunikator den die Bundesregierung nutzt?

Es ist kostenlos. Komplett anonym. Aber ich kenne niemanden der wire nutzt ….

Liebe Grüße

Joe